Waarom iedereen SHA-1 versleuteling verlaat

Het Secure Hash Algorithm (SHA) was misschien wel het meest instrumentele instrument in de strijd tegen hackers aan het begin van de eenentwintigste eeuw. De mogelijkheid om gegevens te versleutelen zonder enorm veel moeite en tegelijkertijd een buitensporige hoeveelheid hardware te eisen om deze te doorbreken, heeft onze accounts en gegevens voor het grootste deel van een paar decennia veilig gehouden. Dit is waarom het als een verrassing kan komen dat alle grote browserontwikkelaars unaniem lijken te zijn in het idee dat SHA-1 volledig moet worden opgegeven ten gunste van zijn grotere broer, SHA-2. Waarom is iedereen plotseling vastbesloten om het in 2017 uit te faseren, en waarom zouden ze niet allebei naast elkaar kunnen bestaan?

Hashing Explained

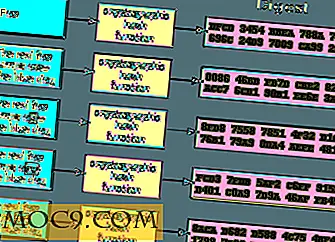

Om SHA te begrijpen, moeten we het proces en het doel van hash als een praktijk beschouwen. Een hash is een tekenreeks die een bepaald item vertegenwoordigt maar deze niet vervangt. In eenvoudiger bewoordingen, in tegenstelling tot de meeste cryptografische algoritmen, kunt u een zin hashen, maar u kunt deze niet "un-hashen". De enige manier waarop dit nuttig is, is als de doelserver niet noodzakelijk de inhoud van de gegevens hoeft te kennen. In plaats daarvan hoeft u alleen de hash van uw invoer te vergelijken met de hash in de database en u te authenticeren wanneer beide overeenkomen. Dit is de reden waarom hashes zo handig zijn bij het opslaan van accountwachtwoorden; de server hoeft niet uw werkelijke wachtwoord te kennen om u in een site te authenticeren.

Waarom wordt SHA-1 dan verlaten?

Als hashes zo moeilijk te reconstrueren zijn in werkelijke gegevens, waarom is het dan dat iedereen zo haast heeft om het uit het bestaan te verwijderen? Alles heeft te maken met hardware.

U ziet dat een hash kan worden "gehackt" als iemand op input kan stuiten die de hash produceert die samenvalt met de waarde die een server in opslag heeft. Als uw accountwachtwoord de hash b27263b7466a56b1467822108f5487422d054bbb heeft, hoeft een hacker alleen nog een stukje tekst te vinden (dit hoeft niet per se uw wachtwoord te zijn) dat de exacte combinatie zou kunnen maken wanneer deze hashed is. Vroeger was het extreem duur om het soort hardware te kopen dat dit binnen een redelijke tijd kon doen. In 2015 was dit echter allemaal mogelijk met behulp van een cluster van GPU's. Naarmate hardware krachtiger en goedkoper wordt, zal het zo goedkoop zijn om SHA-1 op te lossen dat zelfs kleine hackers en enthousiastelingen dit op een praktische manier kunnen doen.

Maak kennis met SHA-2

Om de problemen die SHA-1 te verduren hebben weg te nemen, is SHA-2 gemaakt als een familie van cryptografische algoritmen met als doel het leven buitengewoon moeilijk te maken voor welgestelde hackers. Aangezien browsers en hosts SHA-1-certificaten zullen gebruiken, zijn de kosten van het hacken van een account via de bovengenoemde methode astronomisch. SHA-2 gebruikt maximaal 512 bits in zijn uitvoer, waardoor het de ruimte krijgt die het nodig heeft om ervoor te zorgen dat elke poging om de string te ontcijferen en reproduceren een onredelijke hoeveelheid tijd in beslag zou nemen. Natuurlijk zal dit algoritme op een bepaald moment in de toekomst ook worden verbroken en uiteindelijk worden vervangen door een ander die het gevecht kan voortzetten.

In de nabije toekomst blijft SHA-2 echter de kampioen van het internet.

Hoeveel jaar denkt u nog dat SHA-2 in de ring zal blijven? Zijn browserontwikkelaars goed in hun beslissing om hun voorganger uit te faseren? Vertel ons je gedachten in een reactie!