4 geweldige Linux Distro's ontworpen voor privacy en beveiliging

Conventionele beveiligingsmaatregelen zoals antivirusprogramma's zijn achter de feiten aan als het gaat om moderne hackers en malware. Helaas geven antivirussoftware en firewalls gebruikers een vals gevoel van veiligheid. In werkelijkheid worden er elke dag nieuwe bedreigingen ontwikkeld en losgelaten en zelfs de beste antivirusprogramma's moeten inhalen.

Recente ransomware-aanvallen (ook bekend als WannaCry) zijn gericht op Windows-pc's in meer dan 150 landen - cyberbeveiliging en privacy zijn ongelooflijk belangrijk. Windows en macOS zijn gemakkelijk te gebruiken en populair; ze zijn echter veel gevoeliger voor kwaadaardige code.

Linux is gratis en open source, wat betekent dat er honderden "smaken" zijn. Deze individuele distributies worden aangepast aan verschillende specificaties. Beveiligingsgerichte gebruikers zullen blij zijn te weten dat er een aantal Linux-distro's zijn ontworpen met beveiliging en privacy in gedachten.

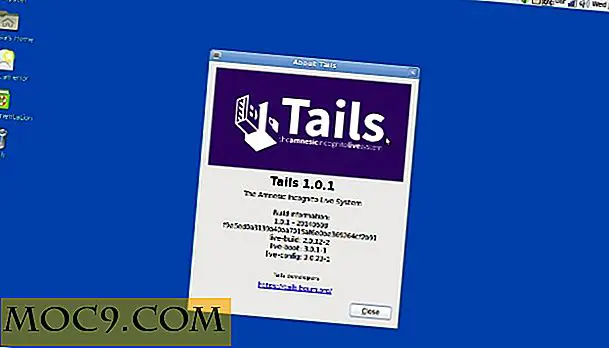

1. Staarten

Bekend dankzij de crypto-anarchist Edward Snowden, staat Tails voor The Amnesiac Incognito Live System. Het besturingssysteem wordt opgestart vanaf een live-dvd, USB- of SD-kaart. Tails werkt volledig in het RAM van de computer, wat betekent dat wanneer je de computer hebt afgesloten, alle sporen ervan worden gewist. Dit beschermt u tegen mogelijke technieken voor gegevensherstel na het afsluiten.

Daarnaast promoot Tails online anonimiteit door al uw internetverkeer via het Tor-netwerk te routeren. Tor stuitert uw internetactiviteit via een reeks relays, waardoor mensen niet kunnen zien welke sites u bezoekt en waardoor sites uw fysieke locatie niet kunnen leren. Ten slotte maakt Tails gebruik van een aantal ultramoderne cryptografische gereedschappen om uw gegevens veilig te versleutelen.

2. Qubes

Qubes kiest voor een geheel andere benadering van online beveiliging en privacy. De ontwikkelaars noemen het "beveiliging door compartimentering." Wat dit betekent is dat Qubes verschillende delen van je "digitale leven" neemt en ze isoleert in beveiligde compartimenten die ze "qubes" noemen.

In termen van de leek configureren gebruikers verschillende "qubes" om verschillende taken uit te voeren. Je hebt misschien een queb gewijd aan je persoonlijke financiën terwijl een ander omgaat met werkgerelateerde activiteiten. Op deze manier als malware je werkqube aanvalt, zal het worden opgenomen in die qube, waardoor je andere queaks veilig en onaangetast blijven. Qubes vereist meer inspanning om te configureren; het kan echter voorkomen dat een enkele aanval je hele systeem neerhaalt.

3. IprediaOS

Bij Ipredia staat privacy centraal. Start Ipredia door een live-dvd of USB op te starten of op uw harde schijf te installeren. Net als bij het Tails OS, is de belangrijkste trekpleister van Ipredia dat het al uw internetverkeer opnieuw routeert om uw anonimiteit te beschermen. Het verschil tussen beide is dat Tails uw verkeer door het Tor-netwerk routeert, terwijl Ipredia het I2P-netwerk gebruikt. I2P is steno voor het "Invisible Internet Project." Zonder al te technisch te worden, gebruikt I2P een overlay-netwerk om applicaties veilig en anoniem met elkaar te laten communiceren.

Ipredia wordt vooraf geconfigureerd met een verscheidenheid aan anonieme software, zoals een e-mailclient, webbrowser en BitTorrent-client. Gebruikers krijgen ook toegang tot "eepsites" - anoniem gehoste sites met speciale domeinen die eindigen op .i2p.

4. Whonix

Whonix is een beetje anders dan de rest. Het vereist niet dat je opstart vanaf een Live-CD of USB, noch vereist het dat je het op je harde schijf installeert. In plaats daarvan is Whonix ontworpen om in een virtuele machine te draaien. Dit biedt een extra beschermingslaag omdat malware-aanvallen zich binnen de virtuele machine bevinden.

Als extra voordeel wordt al het gebruikersverkeer automatisch geconfigureerd om via het Tor-netwerk te lopen. Dit routeert uw activiteit via een reeks relais en bestrijdt netwerkbewaking effectief. Aangezien Whonix op een virtuele machine werkt, kan het worden gebruikt met elk besturingssysteem.

Eervolle vermelding: Kali

Beroemd geworden dankzij de optredens in Mr. Robot, is Kali een besturingssysteem dat specifiek is ontworpen om de beveiliging van bestaande systemen te controleren. Kali komt vooraf geladen met een breed scala aan forensische tools. Deze worden voornamelijk gebruikt door IT-professionals om kwetsbaarheden te beoordelen en effectieve defensieve technieken te testen.

Als u niet bekend bent met de beveiligingshulpmiddelen die zijn meegeleverd met Kali, zult u het niet erg handig vinden. Als je graag wilt weten hoe Kali je kan helpen cyberaanvallen te voorkomen, heb je geluk. Kali's makers bieden een verscheidenheid aan educatieve tutorials om gebruikers te helpen het meeste uit Kali te halen, kosteloos.

Gebruik je een Linux-distro met een focus op beveiliging of privacy? Welke gebruik je? Behalve het gebruik van een op beveiliging gerichte Linux-distro, welke andere tips heb je om jezelf te beschermen tegen cyberbedreigingen? Laat het ons weten in de comments hieronder!