Wat zijn DNS-lekken en hoe deze te verhelpen

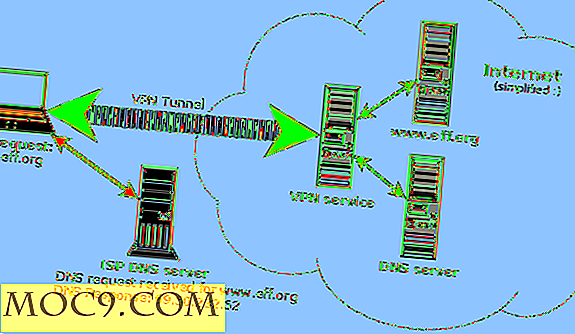

Bij gebruik van een identiteitsbelemmerende service zoals een VPN, is het uiterst belangrijk om ervoor te zorgen dat al het externe netwerkverkeer wordt verzonden via de versleutelde tunnel van het VPN. Zonder dat te doen, kan het daadwerkelijke IP-adres van de gebruiker worden gelekt, waardoor hun locatie, browsegegevens en vervolgens hun identiteit worden onthuld. De meest voorkomende manier waarop dit soort lekkage optreedt, is via een DNS-lek, dat optreedt wanneer het IP-adres van de gebruiker via een niet-versleutelde DNS-aanvraag wordt getoond aan de DNS-server van zijn ISP.

Wat is DNS?

DNS, of Domain Name System, wordt gebruikt om getypte URL's naar hun numerieke IP-adressen te vertalen. Bijna elke internetprovider heeft een DNS-server in zijn infrastructuur. Hierdoor kunnen gebruikers van hun service DNS-verzoeken indienen van een geografisch lokale server, waardoor ze de vaak bezochte website-identiteiten cachen en snelle communicatie mogelijk maken. Er bestaan ook veel DNS-services van derden: de meest populaire services zijn van Cloudflare en Google.

DNS is in het nieuws geweest om twee belangrijke redenen: denial-of-service-aanvallen via het DNS-protocol en draconische beperkingen van internetvrijheden door sommige landen. Hackers kunnen het DNS-protocol gebruiken om een enorme variëteit aan verkeer naar een bepaald domein te forceren, wat resulteert in een denial of service-aanval waarvoor geen bot-netwerk vereist is. Landen zoals Iran en Turkije hebben periodiek het DNS-protocol gebruikt om de toegang tot sommige of alle websites door lokale gebruikers te beperken. Door openbare DNS-services zoals Google te gebruiken, kunnen internetgebruikers in die landen vaak dergelijke regels omzeilen.

Hoe gebeurt er een DNS-lekkage?

Wanneer verbonden met een VPN, wordt het externe netwerkverkeer van een gebruiker verzonden via de versleutelde tunnel van de VPN. Hierdoor kan zowel de inhoud als de herkomst van het verkeer worden verdoezeld, zodat gebruikers online veilig en anoniem kunnen blijven. Alle DNS-verzoeken moeten ook via de gecodeerde tunnel worden verzonden naar de DNS-servers van de VPN. Als de VPN onjuist is geconfigureerd, kunnen niet-versleutelde DNS-aanvragen naar de DNS-server van de ISP van de gebruiker worden verzonden. Als gevolg hiervan worden de browsegegevens en het IP-adres van de gebruiker duidelijk verzonden. Dit kan worden waargenomen door adverteerders, afluisteraars en iedereen die mogelijk geïnteresseerd is in luisteren.

Als u bang bent dat er een DNS-lek aan het gebeuren is op uw systeem, maakt u eerst verbinding met uw VPN en gebruikt u vervolgens een site als DNS Leak Test om te bepalen wat uw DNS-adres is.

Klik op de startpagina op "Standaardtest" of "Uitgebreide test" en bekijk de locatie en het IP-adres voor uw DNS-aanvragen.

Als u uw werkelijke locatie en IP-adres ziet in plaats van de locatie die is gekoppeld aan uw VPN, hebt u een DNS-lek.

Een DNS-lek herstellen

Het is van cruciaal belang dat eventuele gevonden DNS-lekken worden verholpen. Anders biedt uw VPN weinig of geen identiteitsbescherming. Afhankelijk van de software die u gebruikt om verbinding te maken met de VPN, zijn er verschillende manieren om het probleem op te lossen.

OpenVPN 2.3.9+

Met versies van OpenVPN groter dan 2.3.9 kunnen gebruikers een optie instellen om alleen DNS-verzoeken via de VPN toe te staan.

1. Open het .conf- of .ovpn-bestand voor uw verbinding.

2. Voeg de onderstaande tekst toe op een nieuwe regel:

blok-buiten-DNS

ramen

DNS-lekken kunnen ook worden opgelost via de Windows-netwerkinstellingen.

1. Schakel over van het gebruik van DHCP naar een statisch IP-adres, waarmee u uw eigen DNS-instellingen kunt opgeven.

2. Gebruik een open DNS-service zoals een van de volgende voor uw DNS-instellingen:

- Open DNS (bij voorkeur

208.67.222.222alternatief:208.67.222.220) - Google (voorkeur

8.8.8.8alternatief8.8.4.4) - Cloudflare (bij voorkeur

1.1.1.1alternatief1.1.0.0)

U kunt ook handmatig het IP-adres invoeren voor de DNS-server die door uw VPN wordt gebruikt.

routers

DNS-instellingen kunnen ook op de meeste routers worden aangepast. U wilt dat instellen op een openbare DNS zoals Google of Cloudflare, zoals hierboven vermeld.

Conclusie

Het beschermen van DNS-verzoeken is van cruciaal belang voor het handhaven van de privacybescherming van VPN-services. Als u een DNS-lek heeft vanwege een geshockeerde VPN-bewerking, moet u de VPN-services zo snel mogelijk wijzigen. Slechte afhandeling van DNS-verzoeken wijst ook waarschijnlijk op een slechte afhandeling van de belangrijkste VPN-functionaliteit.